MathWallet ニュースレターへようこそ (2023.11.01)

参加しませんか:https://mathwallet.org

暗号コミュニティは、ダイナミックな開発、コミュニティ活動、外部協力、エコシステムの更新などを含む最新ニュースをチェックできます。MathWallet についてさらに詳しく知りたい場合は、Twitter、Medium、Discord のアカウントをフォローしてください。

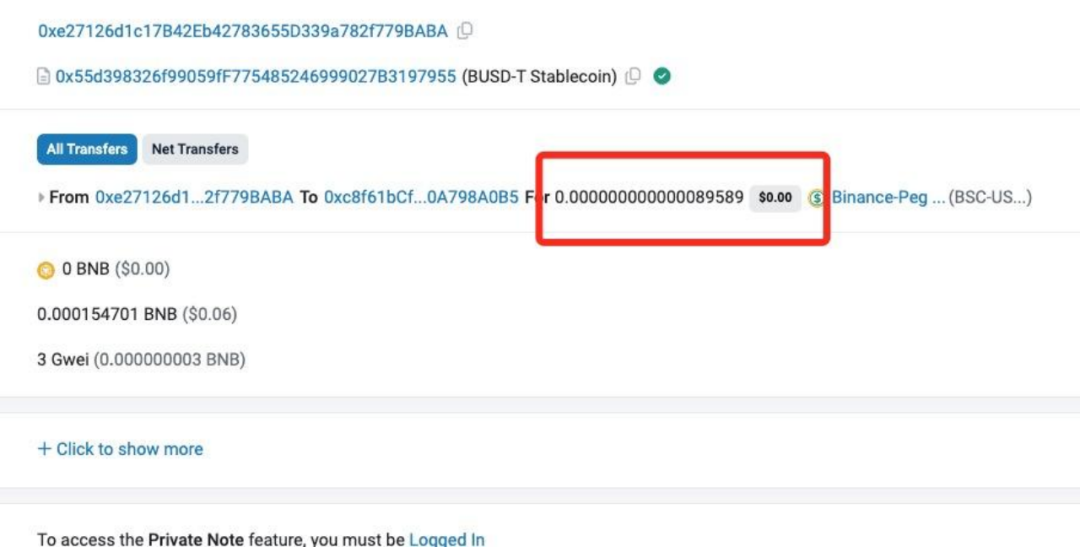

MATH は、2023 年 7 月 1 日から 2023 年 9 月 30 日までに得た収入の 20% を、158,787 $MATH の買い戻しと燃焼に使用しました。

このラウンドの MATH 書き込みが完了しました。 ブロックチェーンブラウザ経由で書き込み記録を確認できます。

https://etherscan.io/tx/0xea7ab5a8ef7ddf588e2810143cb862aaa91bce9f4c074ac67a28274c696495bc

MathWallet は BigTime トークンをサポートするようになりました。

ユーザーは、MathWallet の使いやすいインターフェイスを使用して、BigTime トークンを転送および保存できるようになりました。

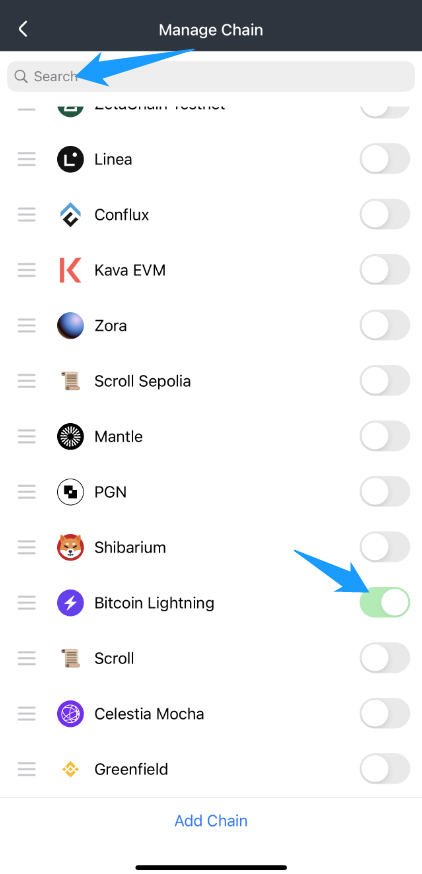

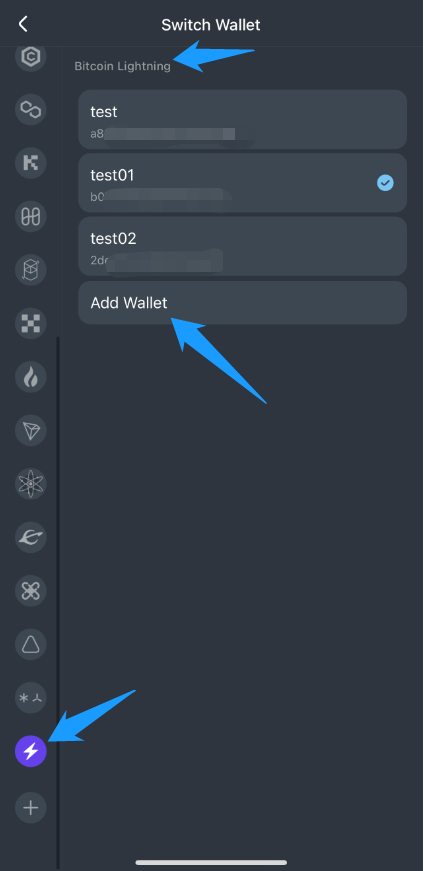

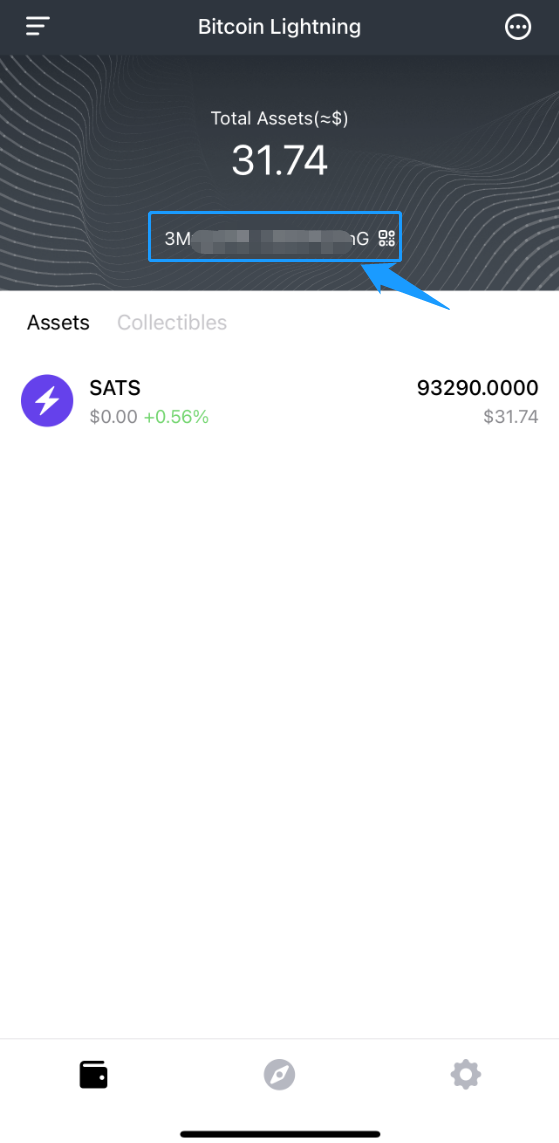

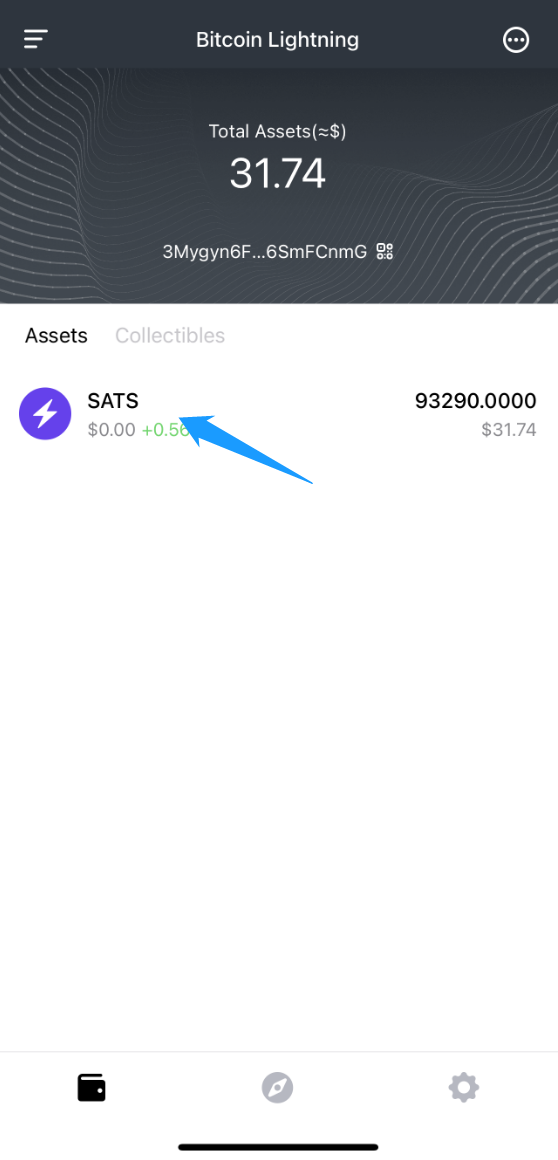

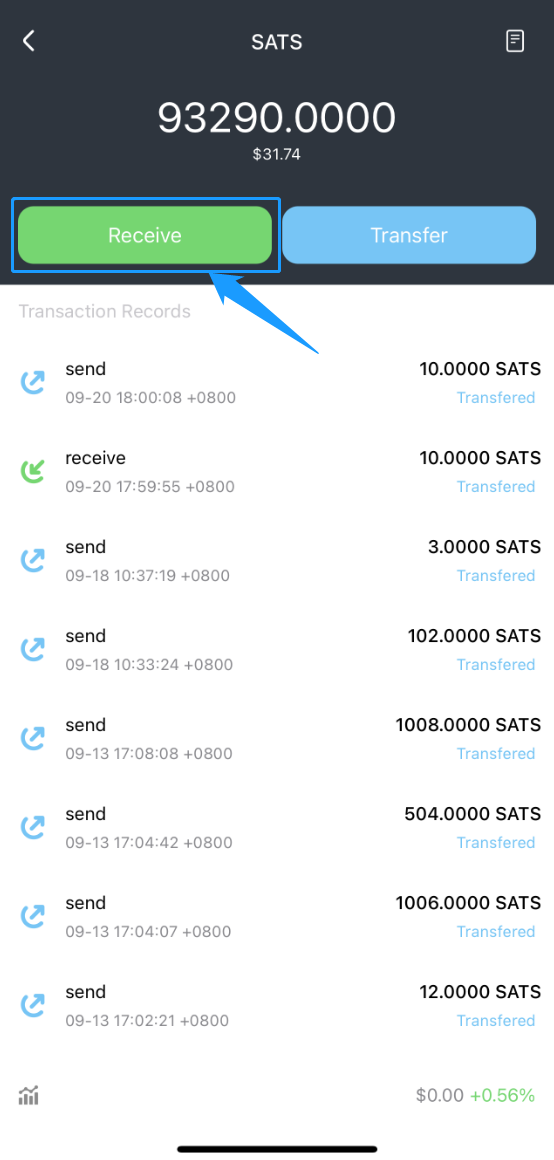

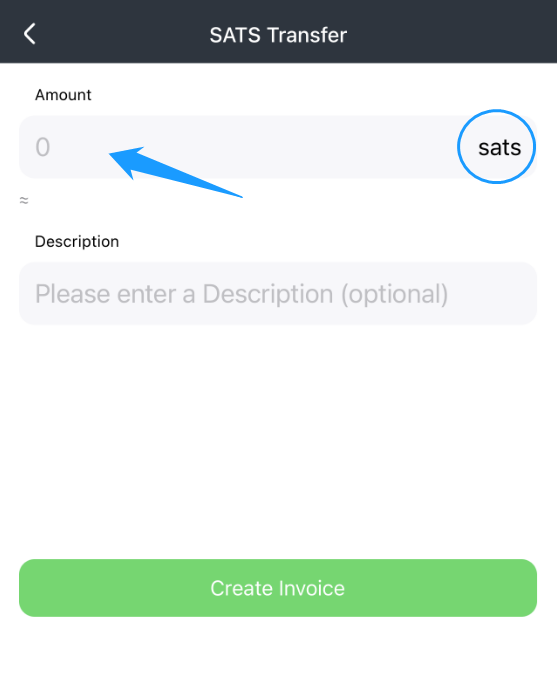

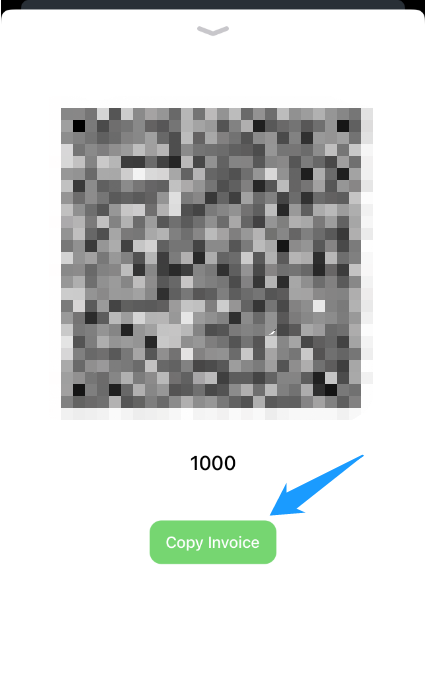

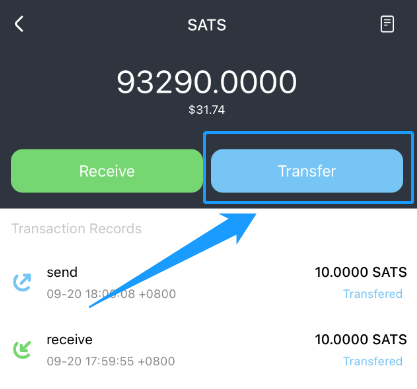

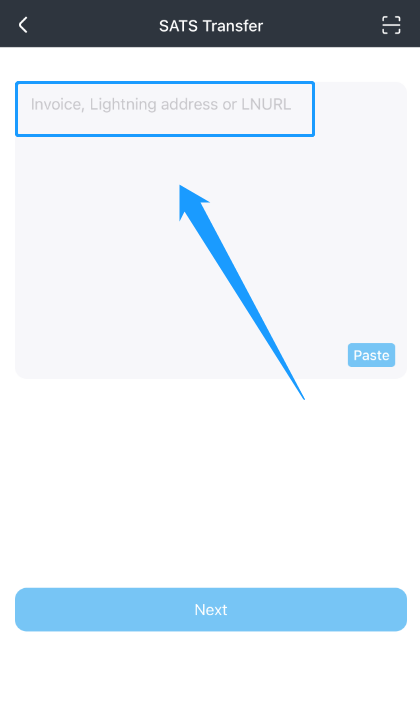

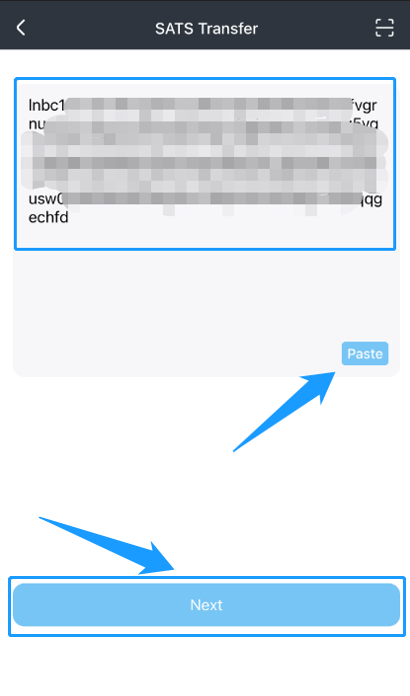

MathWalletが Bitcoin Lightning Network に対応しました。 dApp は次の場所にあります:

https://mathdapp.store/?blockchain=lightning

ガイド:

https://blog.mathwallet.org/?p=4565

MathWallet が Greenfield をサポートするようになりました。 dApp はこちらからご覧いただけます:

https://mathdapp.store/?blockchain=greenfield

MathWallet が Celestia をサポートするようになりました。 dAppはこちら:https://mathdapp.store/?blockchain=Celestiamocha

MathWallet が Scroll をサポートするようになりました。 dApp は次の場所にあります:

https://mathdapp.store/?blockchain=scroll

Blocknative が MathShow #30 で私たちと共有できることをうれしく思います。

詳細は次のとおりです:

https://mathwallet.medium.com/host-4af14fa9676b

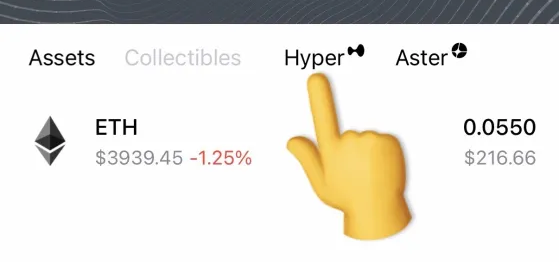

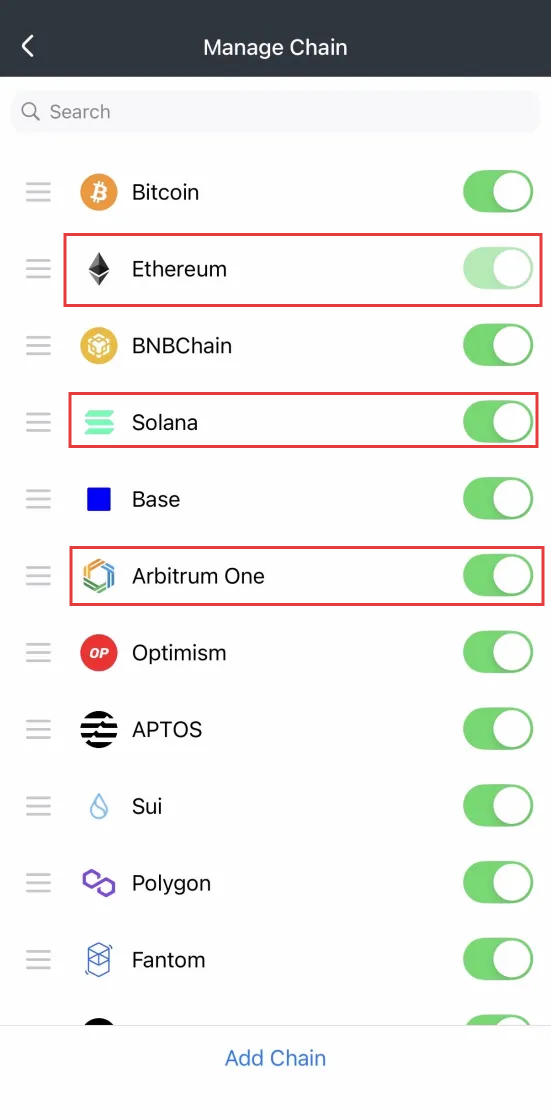

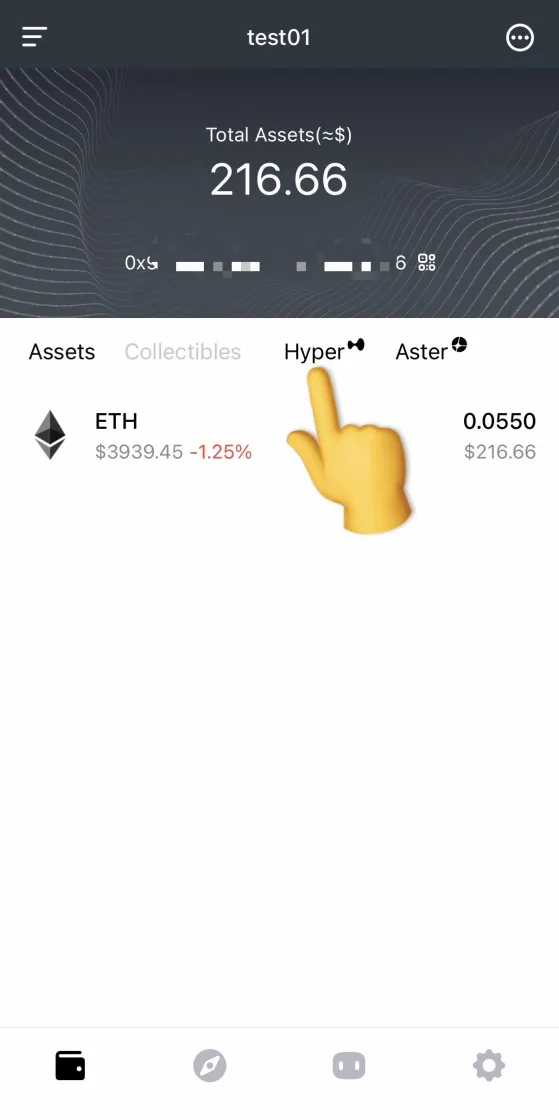

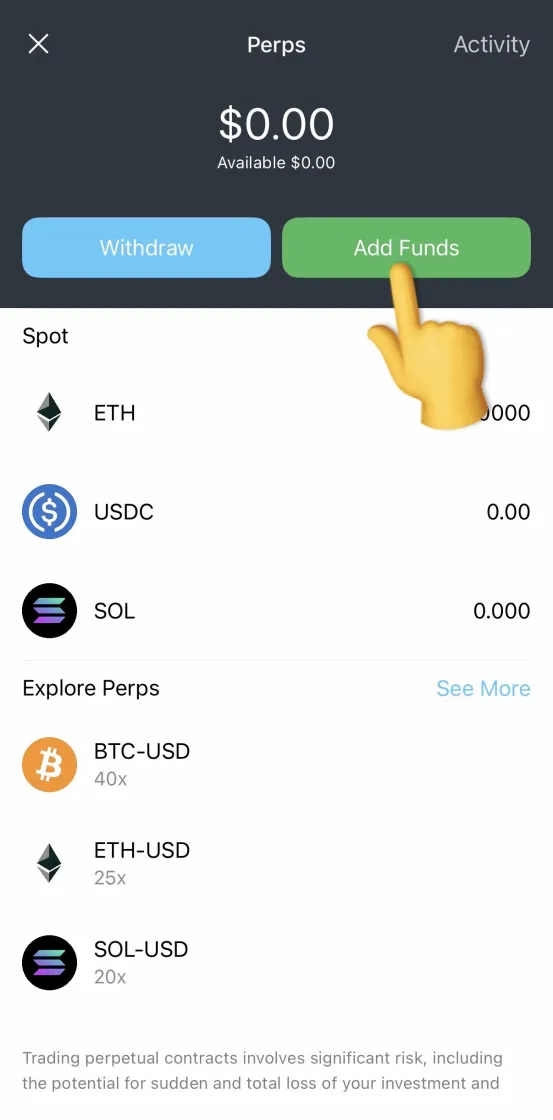

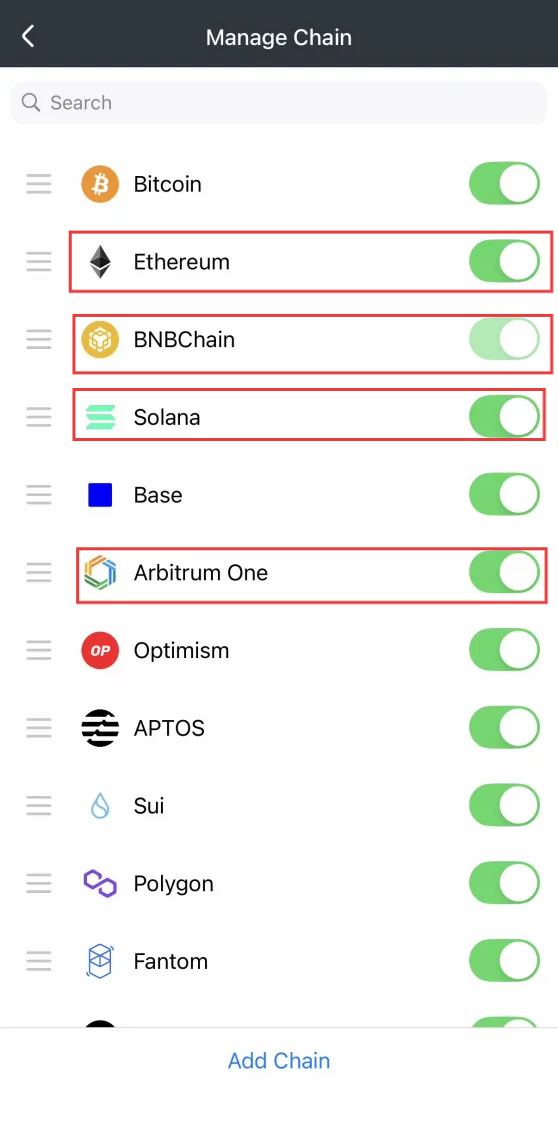

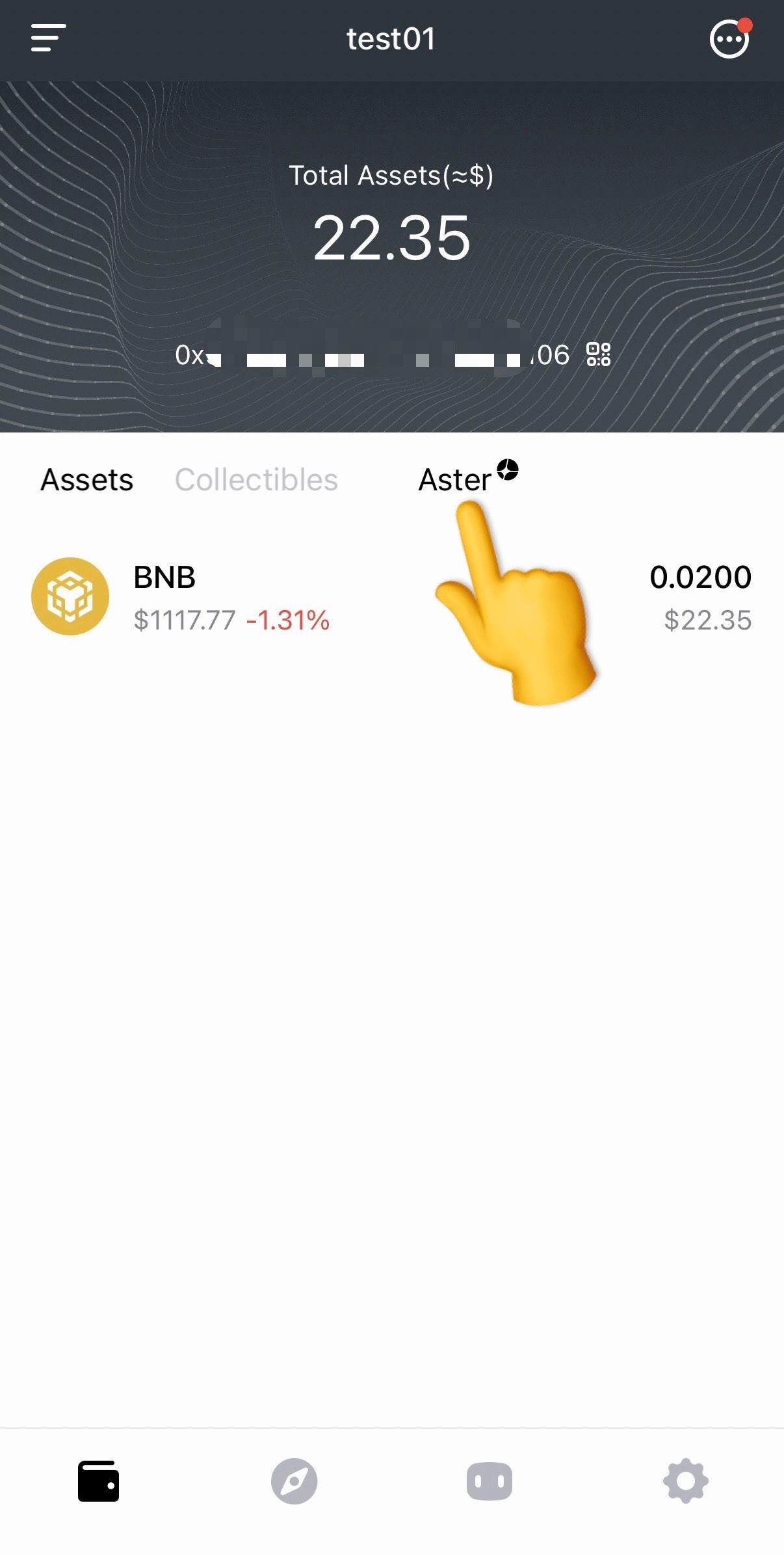

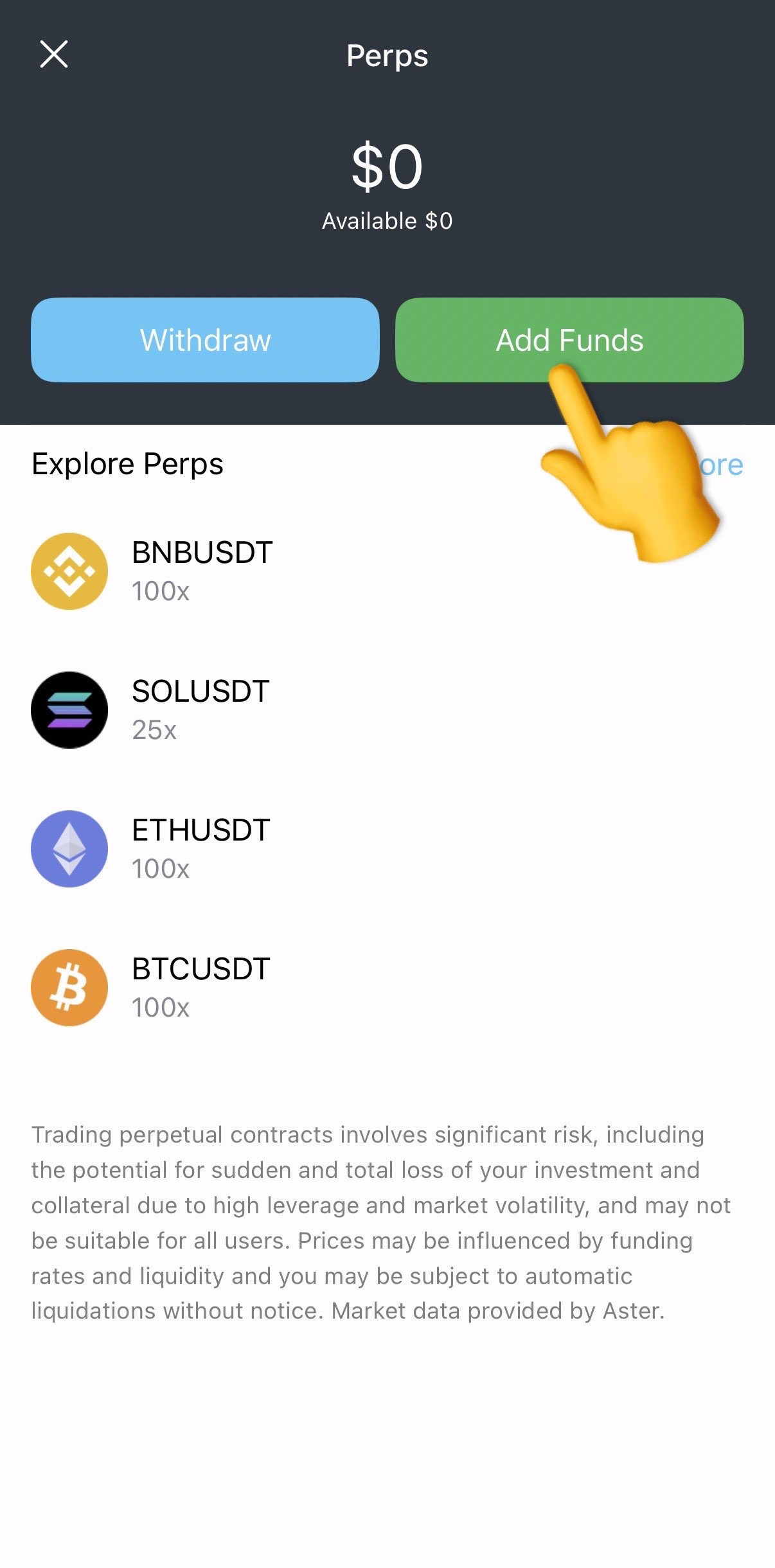

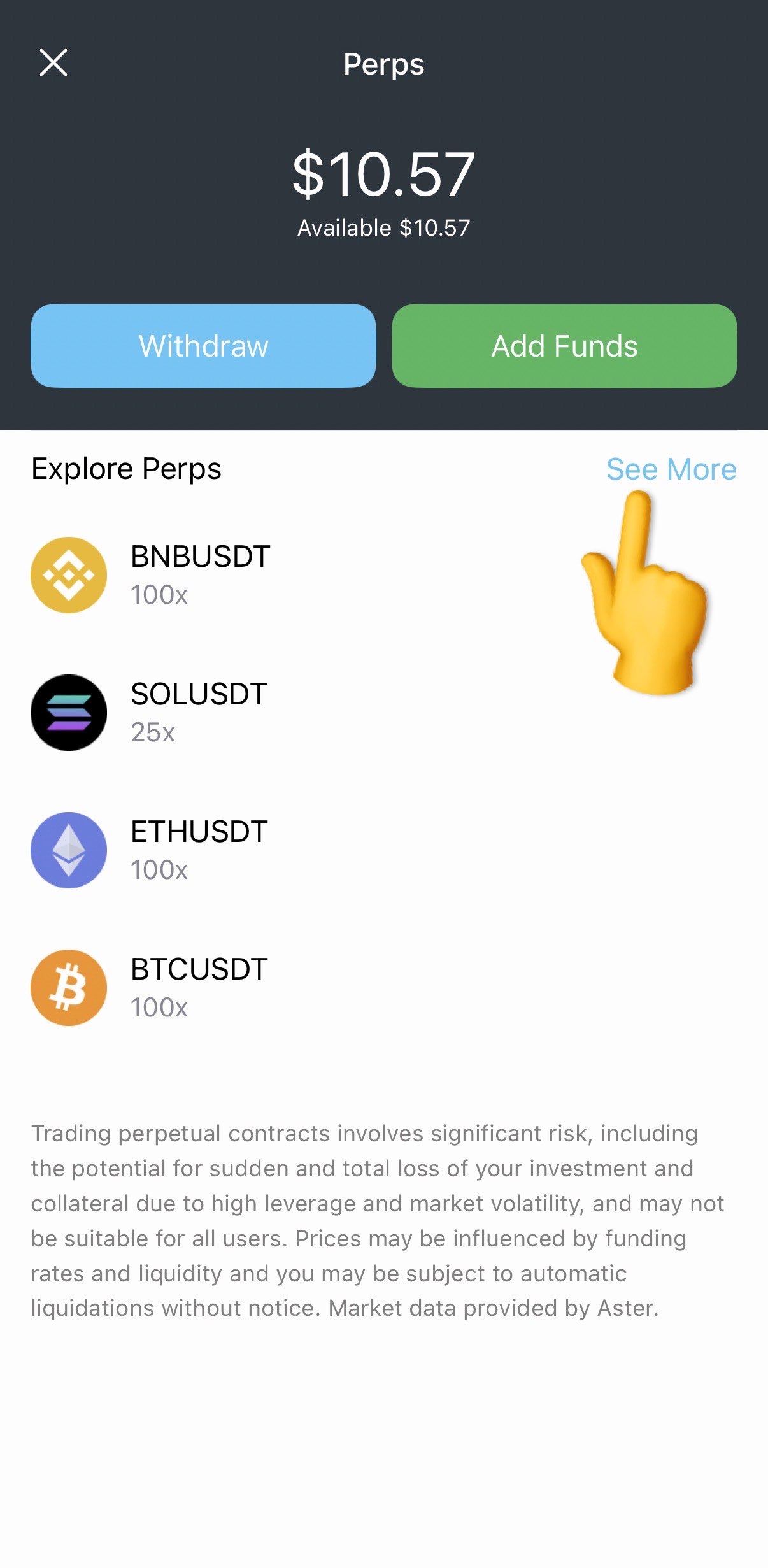

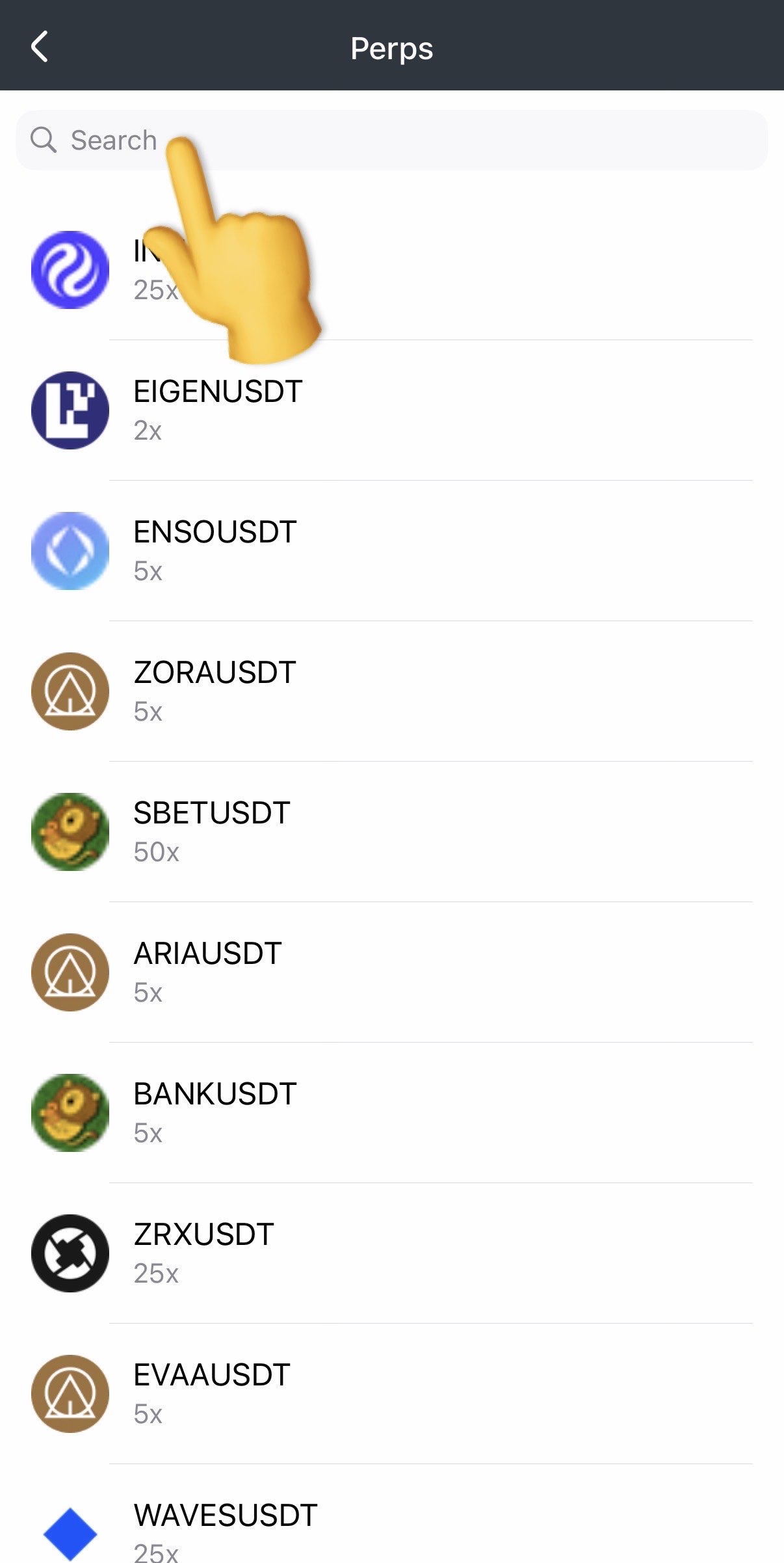

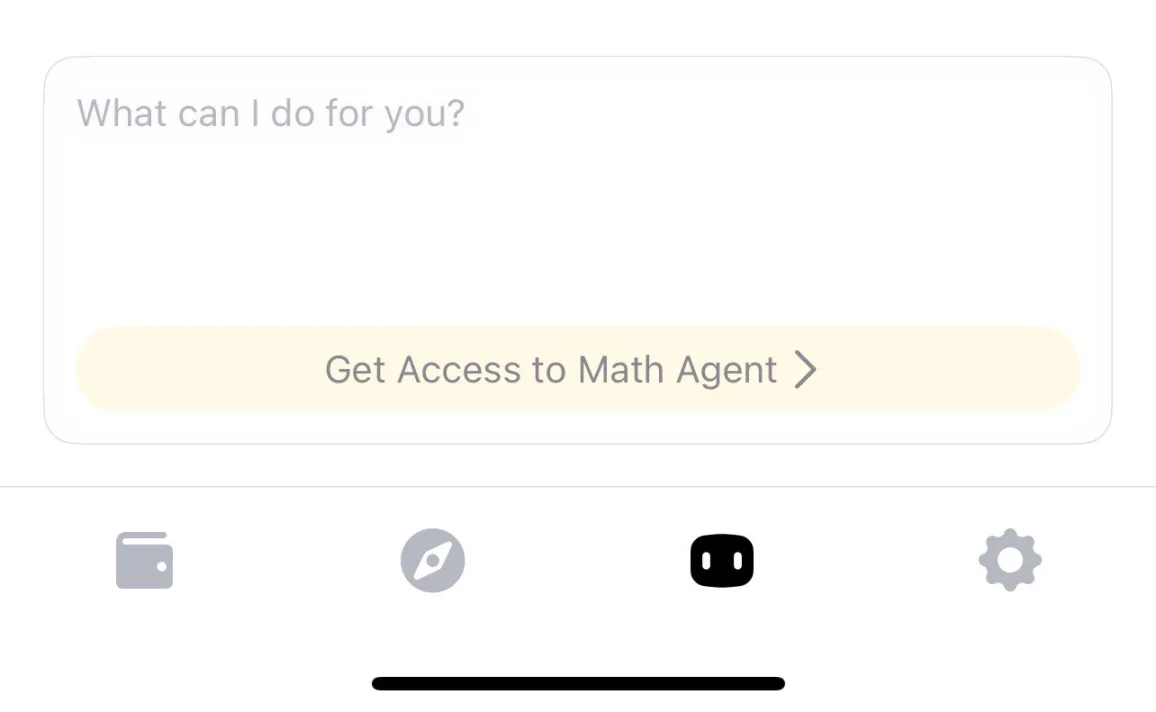

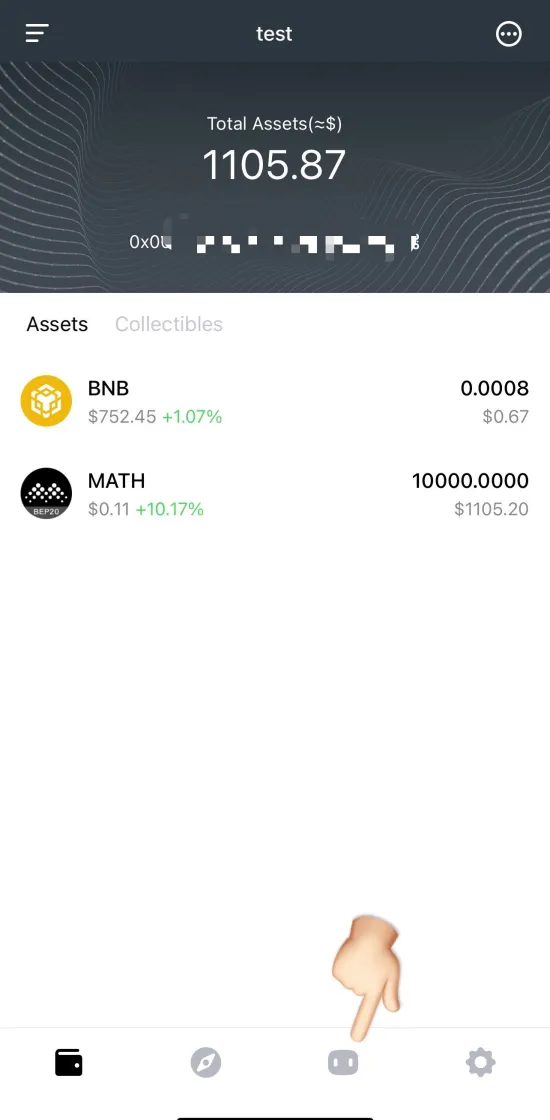

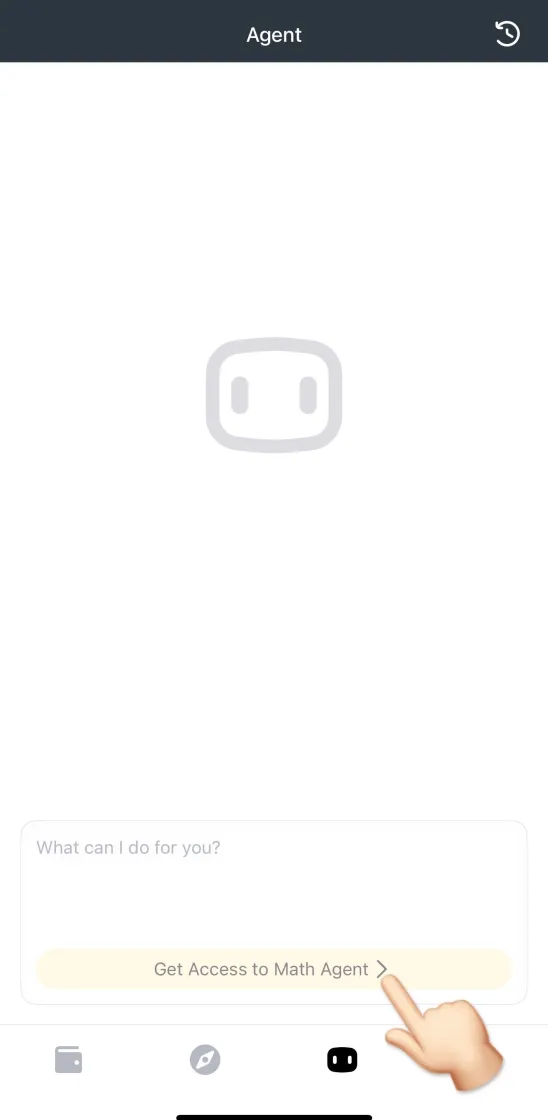

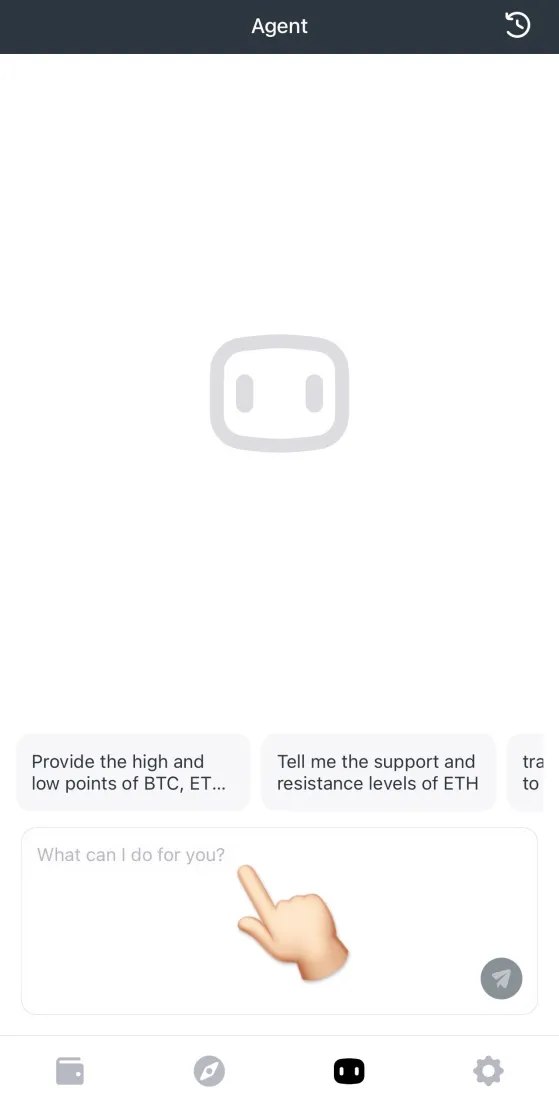

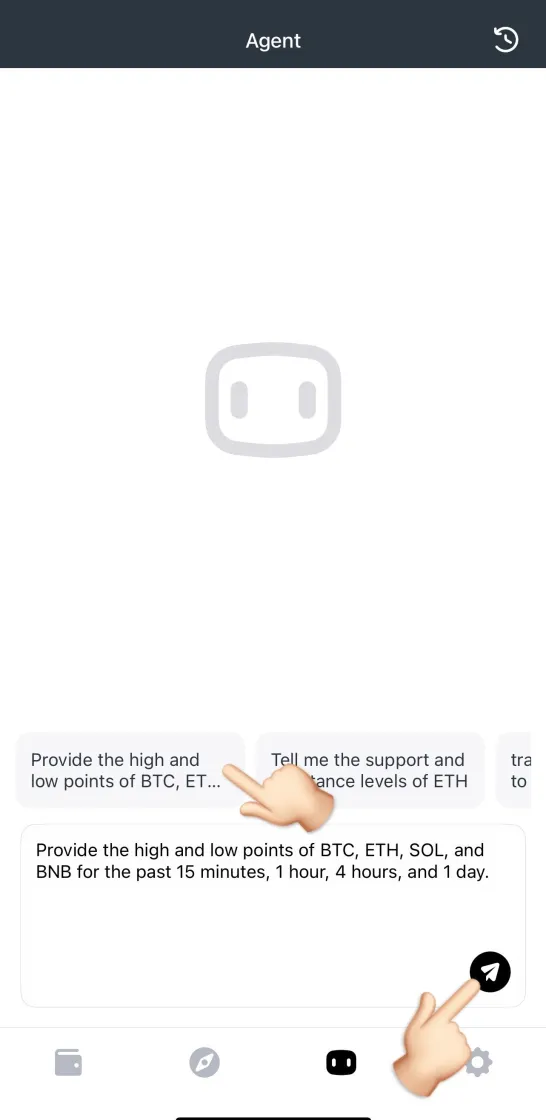

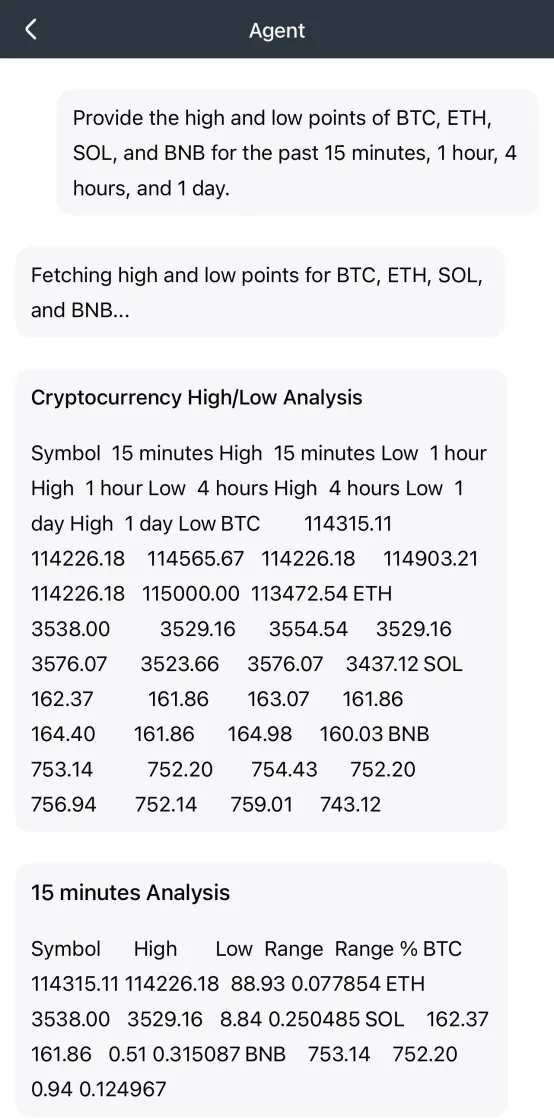

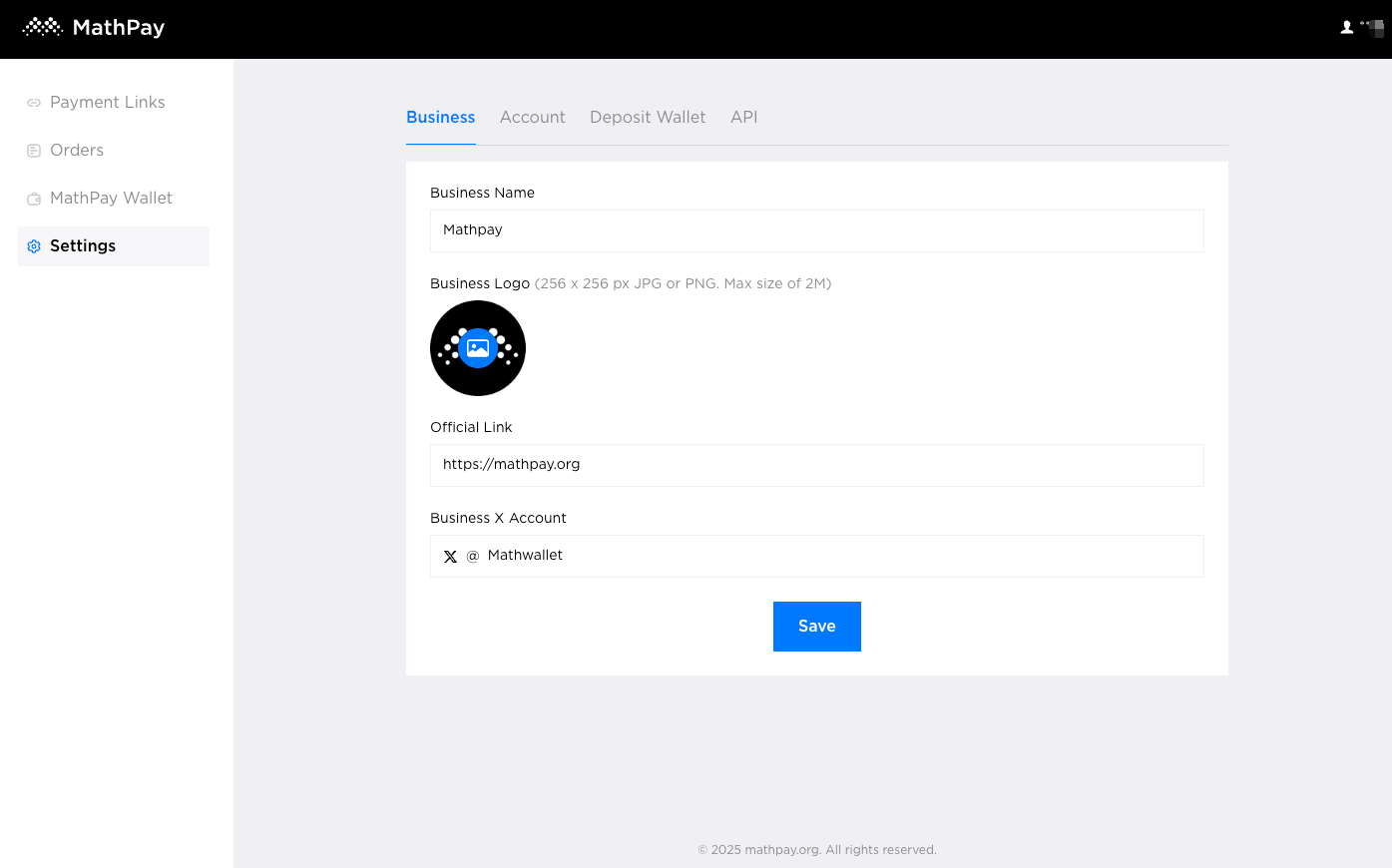

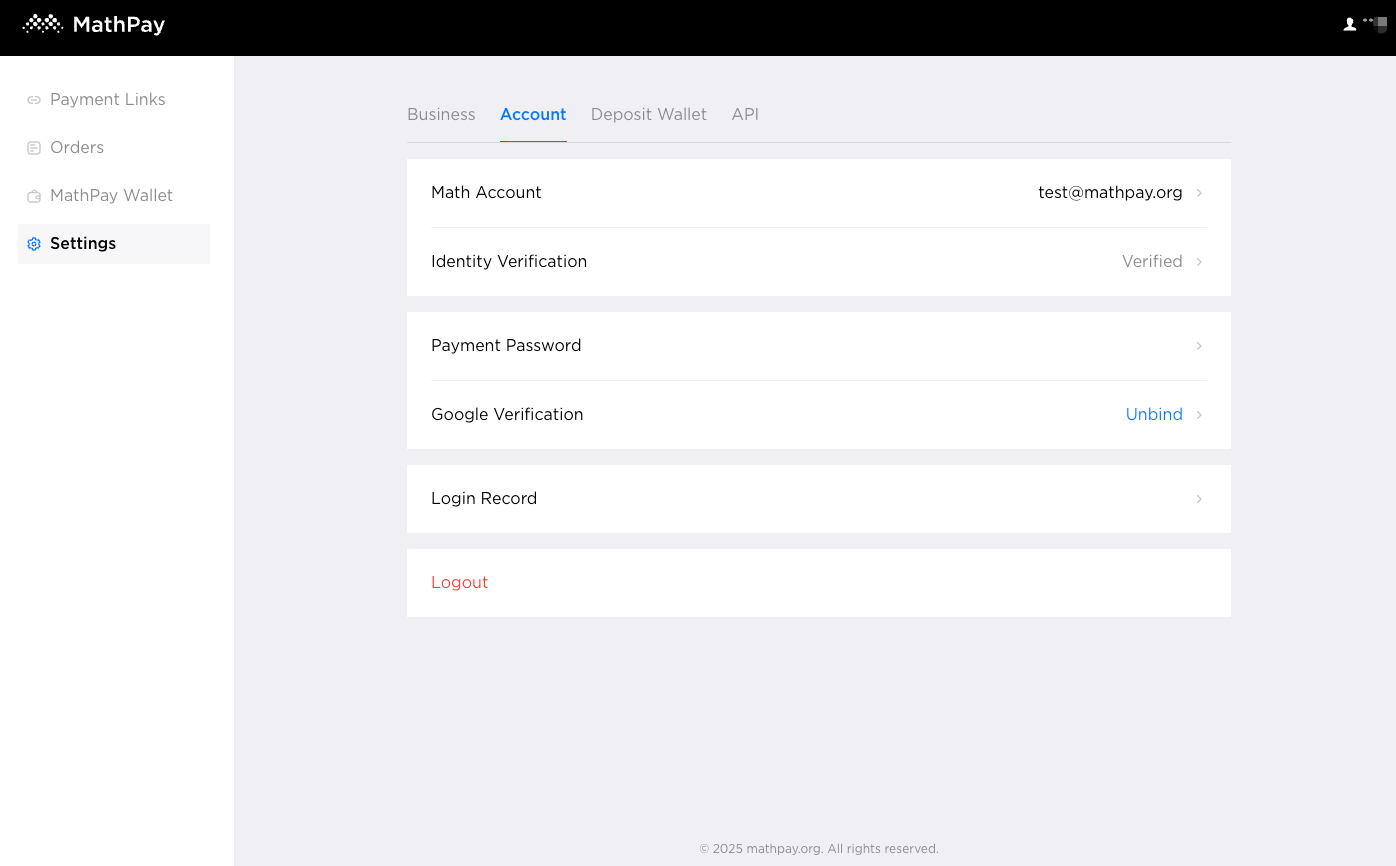

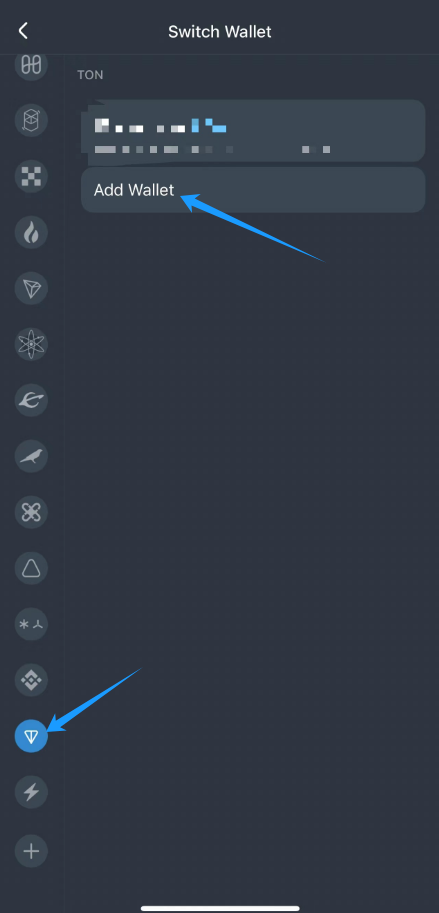

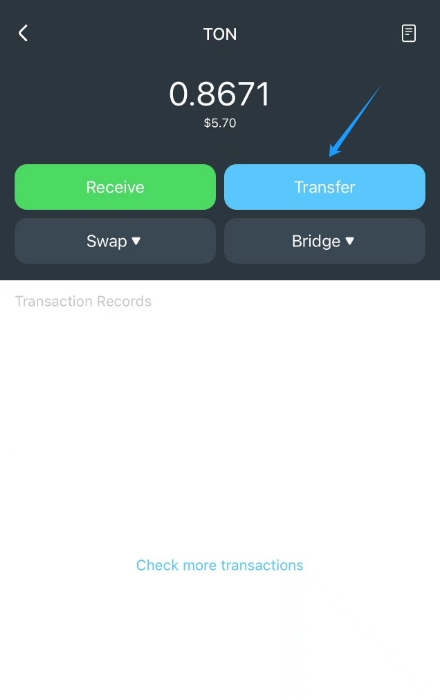

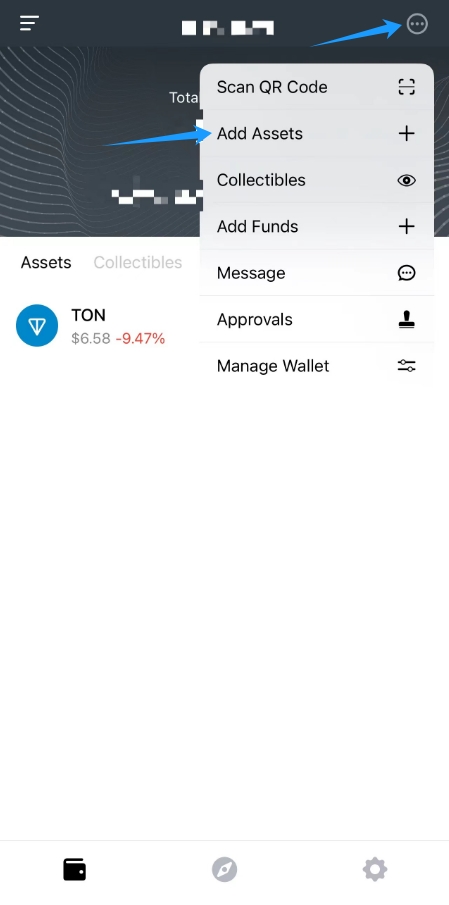

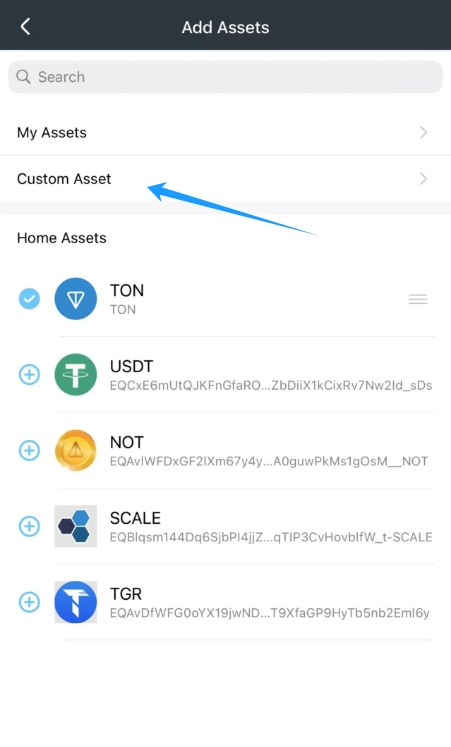

MathWallet App

MathWallet アプリは、BTC、ETH、Polkadot、Cosmos、Filecoin、Solana などを含む 100 以上の異なるパブリック チェーンをサポートし、優れた分散型ウォレットであり、クラウド ウォレット モードもサポートしています。

リンク: https://mathwallet.org

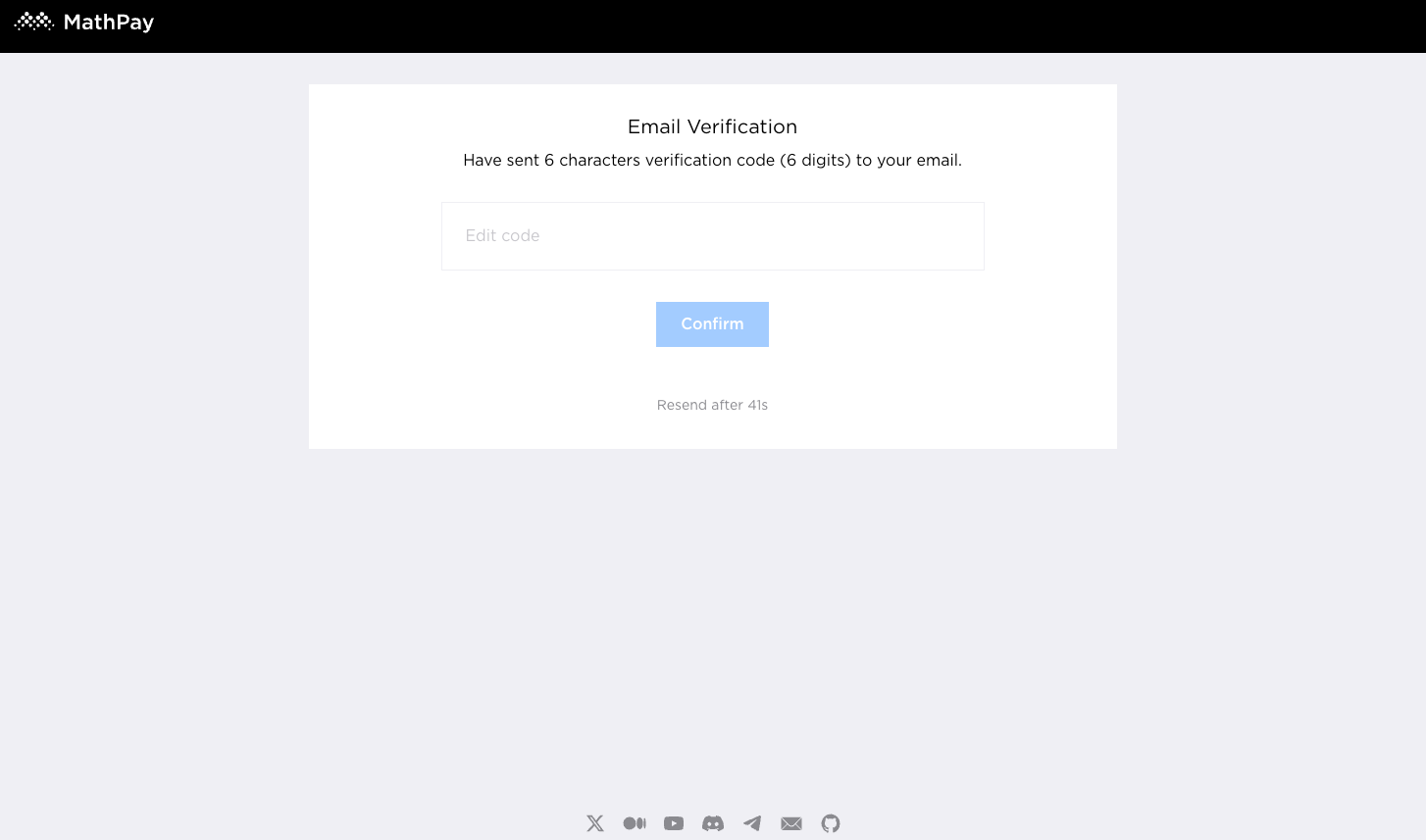

Math Web Wallet

Math Web Wallet は MathWallet の Web バージョンであり、Math 拡張ウォレットと組み合わせることで、高速かつ安全なトランザクションを実行し、資産残高を確認できます。

リンク: https://mathwallet.org

Math Extension Wallet

Math Extension Wallet は現在唯一のマルチチェーン拡張ウォレットであり、70 以上の主流パブリック チェーンをサポートしており、特にプロのユーザーや開発者に適しています。

リンク: https://mathwallet.org

Math Cloud Wallet

Math Cloud Wallet は Cloud Wallet の Web バージョンであり、資産のセキュリティを確保し、登録が簡単で初心者に適しています。

リンク: https://cloud.mathwallet.org

MathVerse

MathVerse は、MATH によって作成され、MathWallet によって提供される AI 共同作成メタバースです。

Twitter: @MathVerseNFT

リンク: https://mathverse.xyz/

Biswap は MathVerse ランド (10,-1) で見つかります。

IC1101 は MathVerse ランド (-14、-8) で見つかります。

Yeeha Games は MathVerse ランド (-2、-12) にあります。

この MathVerse ランドマップを表示します。

https://market.collectify.app/mathverseland

10 月の $MPU 請求がリリースされました。

請求リンク: https://launchpad.collectify.app/#/erc20Mint/T7SZ1PFR9/list/79

Math Staking

MathWallet は、複数の PoS パブリック チェーンのノード エコシステムに参加して、一連のステーキング ツールを開発しました。

リンク: https://mathwallet.org/saking

MathVault

MathVault は CeFi + DeFi + ステーキング アグリゲーターです。

リンク:https://mathvault.org

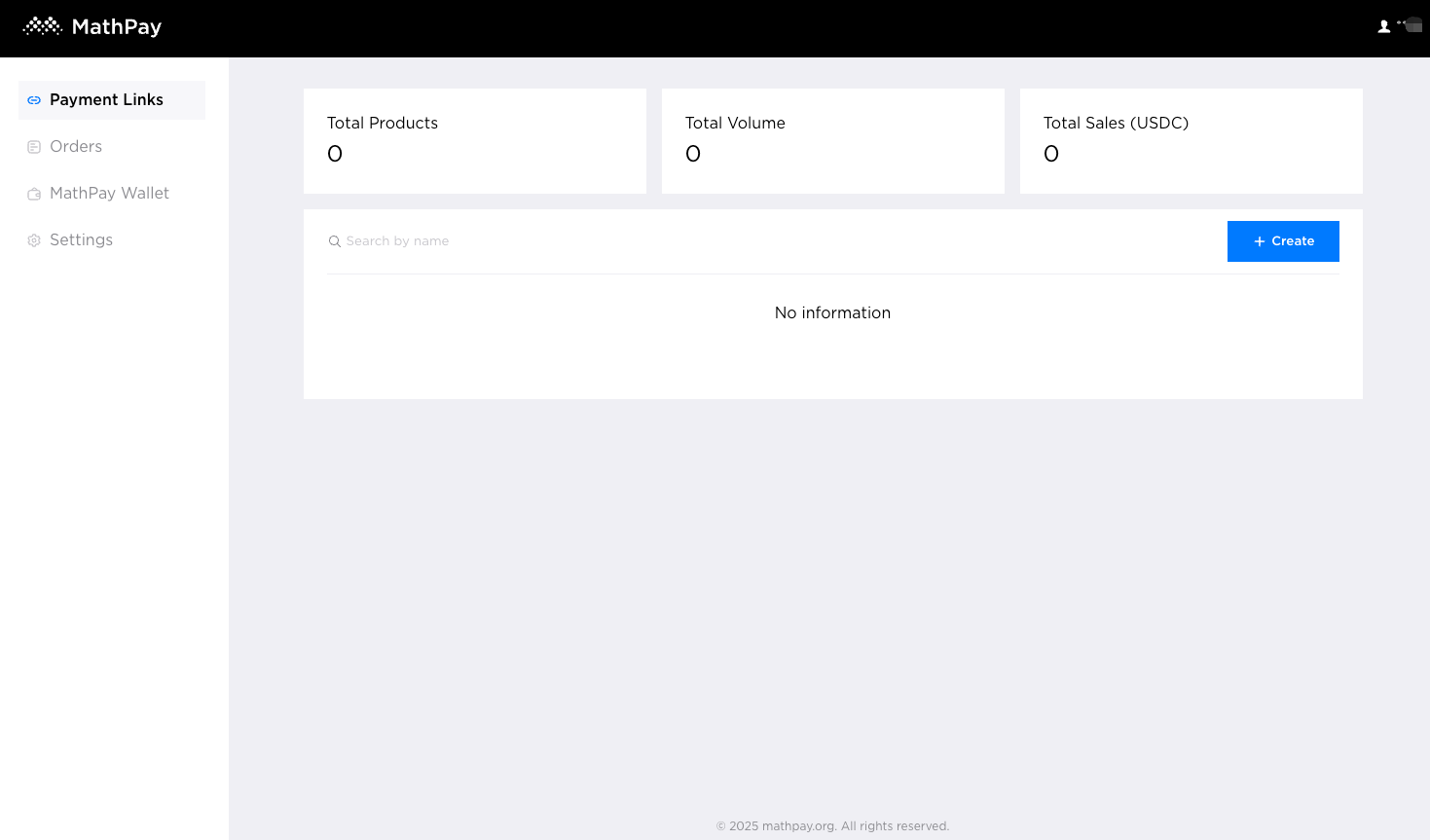

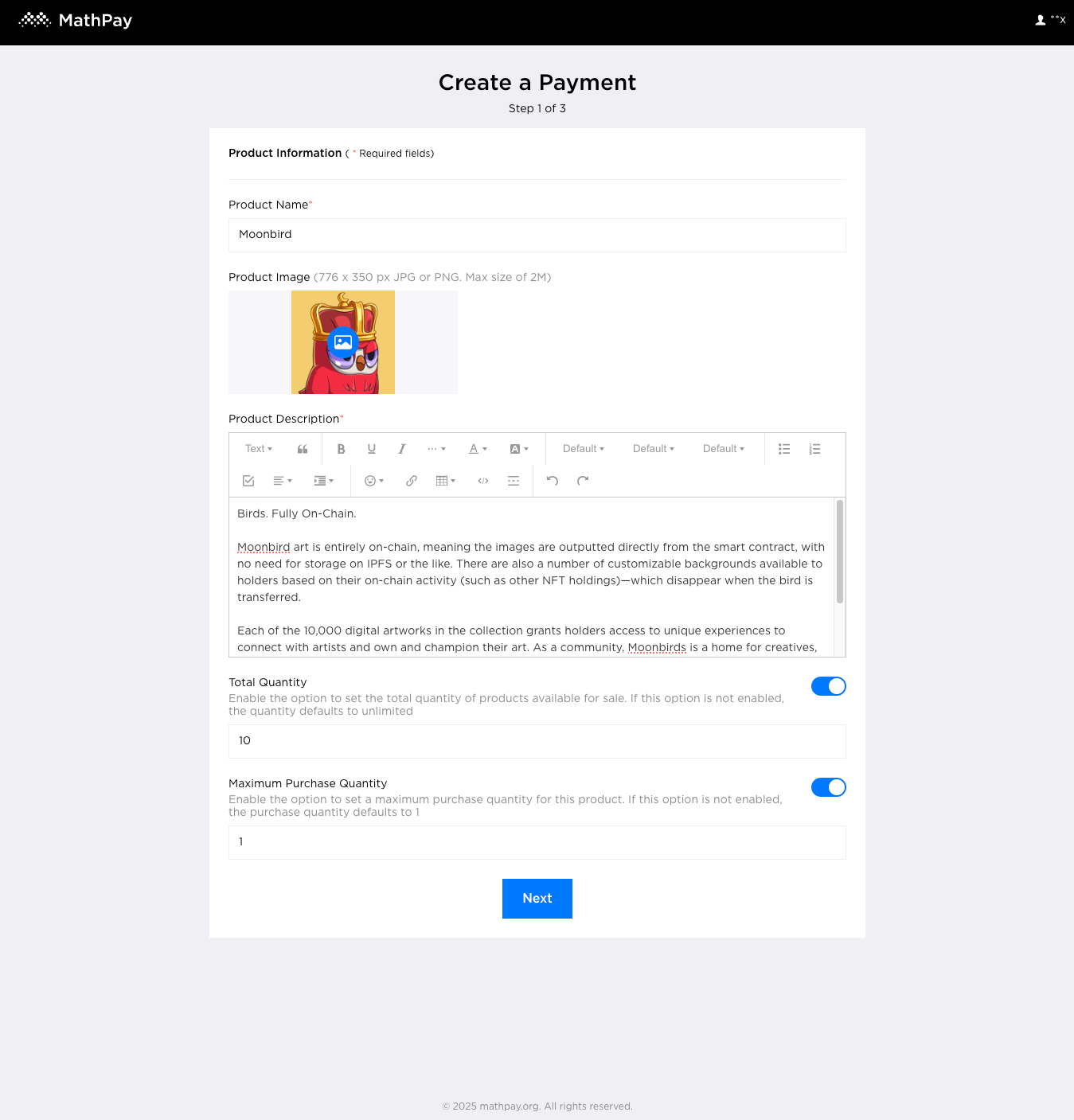

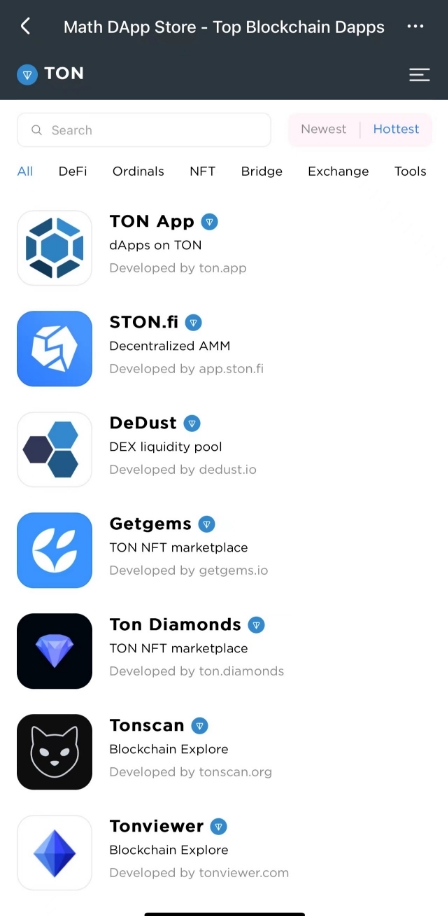

Math dApp Store

Math dApp Store は、分散型アプリケーションを収集するためのプラットフォームであり、すべての dApp ユーザーに入り口を提供します。

リンク: https://mathdapp.store/

2023 年 10 月 1 日から 2023 年 10 月 31 日までに、104 個の dApp が Math dApp Store に追加されました。

ETH

Injective

.inj Name Service

.inj domain name

BNB

DeFusion

AI and NFTs

ChainGPT

AI infrastructure for blockchain

Arbitrum

GammaSwap

Volatility trading

Sociogram

Web3 social media

Polygon

Primex Finance

Spot margin trading protocol

Linea

Ancora Finance

DEX on Linea

Solana

hub3

SocialFi on Solana

Lightning

mempool

Blockchain Explore

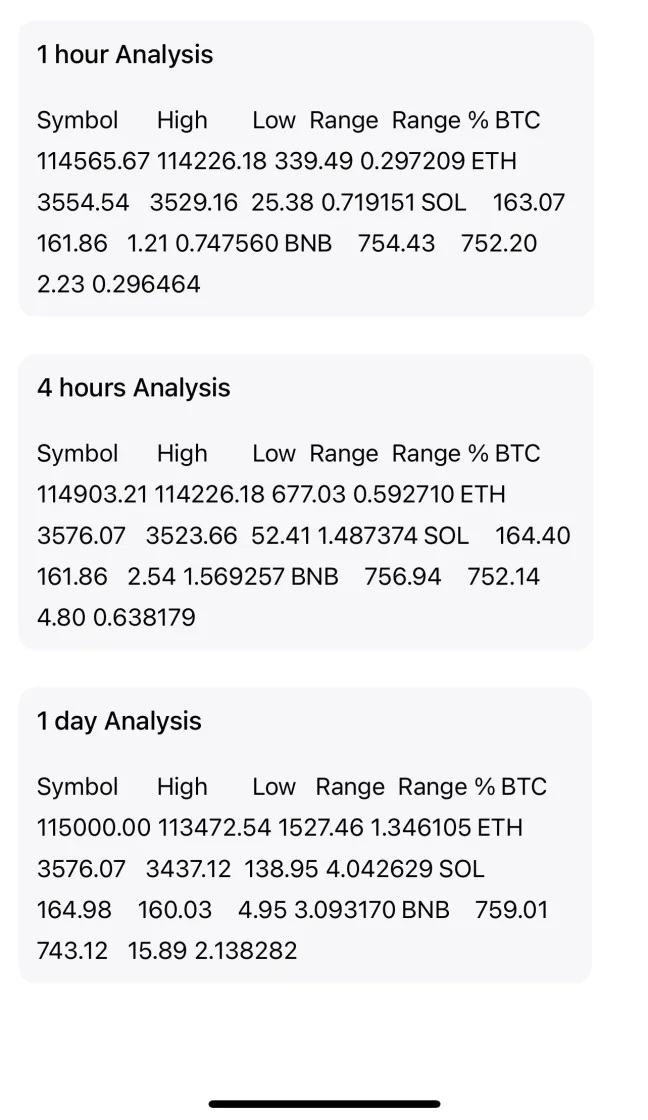

MathGas

初のマルチチェーンガストラッカーアプリ。

リンク: https://blog.mathwallet.org/?p=3467

MathLabs

MathLabs は、MathWallet のインキュベーターおよび研究センターであり、さまざまなプロジェクト、ツール、記事を育成および作成します。

リンク: http://mathwallet.org/labs/

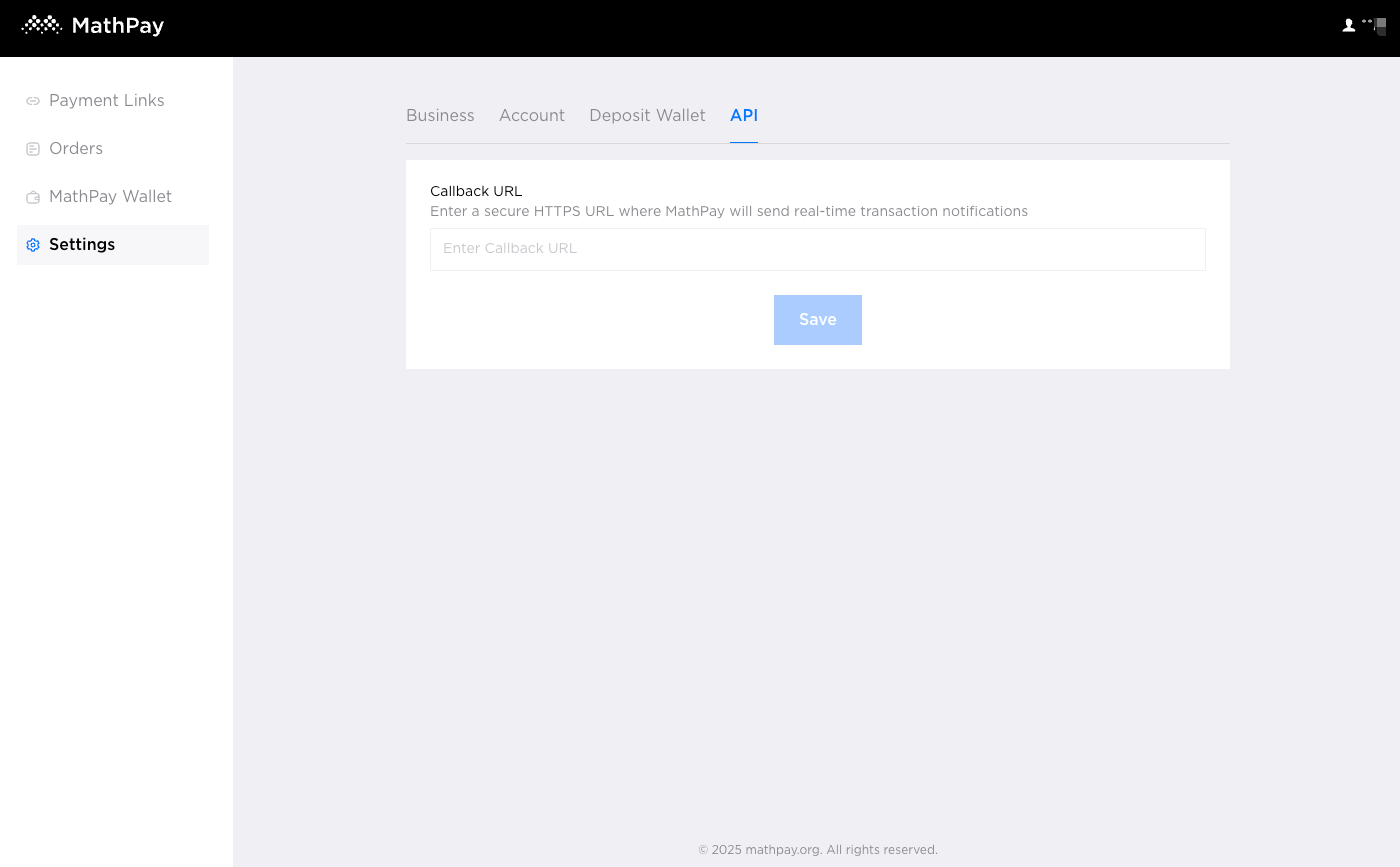

MathWallet API ドキュメント

http://doc.mathwallet.org/

MathChain

MathChain は、Substrate に基づいたモジュラー ブロックチェーンです。

300 万人以上の MathWallet ユーザーを基盤とする MathChain は、スマート ウォレット、大規模な採用、市場投入ブロックチェーン アプリケーションに焦点を当てており、Web 3.0 と Web 2.0 の世界の間のギャップを埋める分散型パーミッションレス パラチェーンとなります。

MathChain は、「パリティ基板ビルダー プログラム」および「Web 3.0 ブートキャンプ」プロジェクトの 1 つとして選択されました。

リンク:

https://mathchain.org

https://github.com/mathwallet/MathChain

MathChain Wiki:

https://docs.mathchain.org/

Social Media

Twitter — 829,255 Followers

Medium — 2,972 Followers

Discord — 9,266 Members